这篇文章主要围绕java–禁用HTTPS连接的SSL证书验证?和java忽略ssl证书展开,旨在为您提供一份详细的参考资料。我们将全面介绍java–禁用HTTPS连接的SSL证书验证?的优缺点,解答j

这篇文章主要围绕java – 禁用HTTPS连接的SSL证书验证?和java忽略ssl证书展开,旨在为您提供一份详细的参考资料。我们将全面介绍java – 禁用HTTPS连接的SSL证书验证?的优缺点,解答java忽略ssl证书的相关问题,同时也会为您带来Apache 配置支持HTTPS的SSL证书、HTTPS丨SSL证书丨怎么挑选合适的SSL证书呢?、HTTPS证书也就是SSL证书会影响网站的SEO吗?、HTTPS证书验证流程及SSL证书生成步骤【附nginx开启https配置】的实用方法。

本文目录一览:- java – 禁用HTTPS连接的SSL证书验证?(java忽略ssl证书)

- Apache 配置支持HTTPS的SSL证书

- HTTPS丨SSL证书丨怎么挑选合适的SSL证书呢?

- HTTPS证书也就是SSL证书会影响网站的SEO吗?

- HTTPS证书验证流程及SSL证书生成步骤【附nginx开启https配置】

java – 禁用HTTPS连接的SSL证书验证?(java忽略ssl证书)

当我想打开HTTPS连接时,我得到SSL异常.如何设置HttpURLConnection以对此异常不敏感?

我的代码是:

private String getData() {

String response = null;

String connection = "https://www.kamalan.com/";

try {

URL url = new URL(connection);

Log.i(TAG,"Try to open: " + connection);

HttpURLConnection conn = (HttpURLConnection) url.openConnection();

int responseCode = conn.getResponseCode();

Log.i(TAG,"Response code is: " + responseCode);

if (responseCode == HttpURLConnection.HTTP_OK) {

BufferedReader in = new BufferedReader(new InputStreamReader(conn.getInputStream()));

if (in != null) {

StringBuilder strBuilder = new StringBuilder();

int ch = 0;

while ((ch = in.read()) != -1)

strBuilder.append((char) ch);

// get returned message and show it

response = strBuilder.toString();

Log.i("JSON returned by server:",response);

}

in.close();

} else {

Log.e(TAG,"Couldn't open connection in getResepiItems()");

}

} catch (SSLException e) {

e.printstacktrace();

} catch (IOException e) {

e.printstacktrace();

}

return response;

}

解决方法

URL url = new URL("Your URL");

HttpsURLConnection urlConnection =(HttpsURLConnection) url.openConnection(); urlConnection.setSSLSocketFactory(SSLCertificateSocketFactory.getInsecure(0,null));

urlConnection.setHostnameVerifier(getHostnameVerifier());

InputStream is = urlConnection.getInputStream();

OutputStream os = new FileOutputStream(downloadedFile);

byte[] data = new byte[1024];

int count;

while ((count = is.read(data)) != -1) {

os.write(data,count);

}

os.flush();

os.close();

is.close();

以下方法用于设置主机名

private HostnameVerifier getHostnameVerifier() {

HostnameVerifier hostnameVerifier = new HostnameVerifier() {

@Override

public boolean verify(String hostname,SSLSession session) {

HostnameVerifier hv =

HttpsURLConnection.getDefaultHostnameVerifier();

return hv.verify("com.example.com",session);

}

};

return hostnameVerifier;

}

Apache 配置支持HTTPS的SSL证书

在设置Apache + SSL之前, 需要做:

安装Apache, 下载安装Apache时请下载带有ssl版本的Apache安装程序.

并且ssl需要的文件在如下的位置:

[Apache安装目录]/modules/ mod_ssl.so

[Apache安装目录]/bin/ openssl.exe, libeay32.dll, ssleay32.dll, openssl.cnf

[Apache安装目录]/conf/ openssl.cnf

创建SSL证书(注意,我下载的是PHPStudy里面自带了openssl,但是bin目录下没有openssl.cnf,需要将conf下的openssl.cnf拷贝一份到bin目录下,但总体原理一样)

一.生成一个带CA(Certificate Authority)授权的证书

打开CMD,进入到Apache安装目录下的bin目录下:

步骤一:

执行命令,生成私钥:

openssl genrsa -out tian_server.key 2048

(RSA密钥对的默认长度是1024,取值是2的整数次方,并且密钥长度约长,安全性相对会高点)。

完成密钥server.key生产完毕后进行步骤二操作。

步骤二:

配置openssl.cnf

请确保以下数据这里所要求的值

default_md = md5 #默认是default,会触发[default digest message is not supported ]

req_extensions = v3_req #默认签名被注释了

[ v3_req ]

basicConstraints = CA:FALSE

keyUsage = nonRepudiation, digitalSignature, keyEncipherment

subjectAltName = @alt_names #此项不存在,需要添加[ alt_names ] #此项不存在,需要添加,注意DNS.x

DNS.1 = www.iamtester.com #自定义

DNS.2 = img.iamtester.com #自定义

DNS.3 = static.iamtester.com #自定义

DNS.4 = www.abc.iamtester.com #自定义

DNS.5 = www.abciamtester.com #自定义

DNS.6 = iamtester.net #自定义

然后创建目录和文件

demoCA/

newcerts/

private/

index.txt

index.txt.attr

serial #此文件初始值输入00即可

生成Certificate Signing Request文件,用于向CA机构申请证书:

openssl req -new -key tian_server.key -out tian_server.csr -config openssl.cnf

(如果不加-config .openssl.cnf参数的话,常会报Unable to load config info from .../ssl/openssl.cnf)

之后就会要求输入一系列的参数:

Country Name (2 letter code) [AU]:CN ISO 国家代码(只支持两位字符)

State or Province Name (full name) [Some-State]:ZJ 所在省份

Locality Name (eg, city) []:HZ 所在城市

Organization Name (eg, company): 公司名称

Organizational Unit Name (eg, section) []: 组织名称

Common Name (eg, YOUR name) []: 申请证书的域名(建议和httpd.conf中serverName必须一致)

Email Address []:admin@admin.com 管理员邮箱

Please enter the following ''extra'' attributes to be sent with your certificate request A challenge password []: 交换密钥

An optional company name []:

注:Common Name建议和httpd.conf中serverName必须一致,或者与openssl.cnf 中的alt_names中的一个域名保持一致,否则证书有可能申请不到,并且启动 apache 时错误提示为:server RSA certificate CommonName (CN) `Kedou'' does NOT match server name!? )

我们得到CSR之后,第三方CA机构申请通过后,会把生成好下发给你,如果你选择了第三方机构,可以跳过步骤三和四,直接到步骤五。

步骤三:

生成一个根证书,用于签名以上证书文件。

- #生成顶级CA的公钥证书和私钥文件,有效期10年(RSA 1024bits,默认)

- openssl req -new -x509 -days 3650 -keyout CARoot1024.key -out CARoot1024.crt -config openssl.cnf

- # 为顶级CA的私钥文件去除保护口令 ,这一步可选,建议不要执行

- #openssl rsa -in CARoot1024.key -out CARoot1024.key -config openssl.cnf

CARoot1024.crt 是数字签名证书,实质也是个pem文件。

步骤四:

用我们自己的CARoot 授权服务器证书(本步骤需要保持网络连接通畅,否则可能造成txt_DB error)

- # 使用CA的公私钥文件给 csr 文件签名,生成应用证书,有效期5年

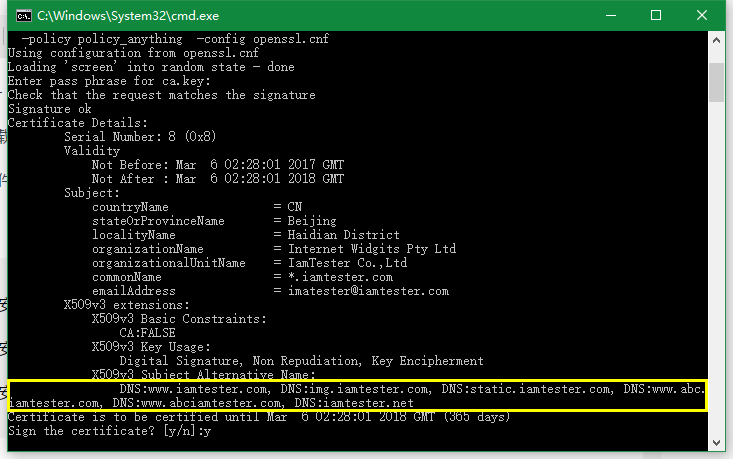

- openssl ca -in tian_server.csr -out tian_server.crt -cert CARoot1024.crt -keyfile CARoot1024.key -days 1826 -entensions v3_req -policy policy_anything -config openssl.cnf

- #使用CA的公私钥文件给 csr 文件签名,生成中级证书,有效期5年

- #openssl ca -extensions v3_ca -in tian_server.csr -out tian_server.crt -cert CARoot1024.crt -keyfile CARoot1024.key -days 1826 -policy policy_anything -config openssl.cnf

以上是生成根证书与应用证书过程中要用到的所有命令,根据生成目标不同,分为两组。其中,前面一组都用于生成自签名的顶级CA。

最后一组用于生成非自签名的证书,包括中级证书与应用证书。所谓中级证书,是具有继续颁发下级证书权限的子CA,而本文中所说的应用证书,特指不能用来继续颁发下级证书,只能用来证明个体身份的证书。顶级CA在签发二者的时候,只是多少一个 -extensions v3_ca 选项的区别,这个选项赋予被签发的证书继续签发下级证书的权力。

步骤五:

配置 httpd.conf. 在Apache的conf\extra目录下的 httpd_ssl.conf 文件是关于 ssl 的配置,是httpd.conf的一 部分。

在 httpd.conf 中添加下列两行:

LoadModule ssl_module modules/mod_ssl.so

Include conf/extra/httpd-ssl.conf步骤六:

(注意:相同部分被省略掉)

#在conf\extra目录下,编辑 httpd_ssl.conf

Listen 443 #必须启动,我们这里使用基于多端口虚拟主机

SSLPassPhraseDialog builtin

SSLSessionCache "dbm:D:/Program/Apache Software/Apache2.2.17/logs/ssl_scache"

#SSLSessionCache "shmcb:D:/Program/Apache Software/Apache2.2.17/logs/ssl_scache(512000)"

#(以上2种请自行监测,如有一种导致服务器启动不了,就换成另一种)

SSLSessionCacheTimeout 300

<VirtualHost _default_:443>

DocumentRoot "D:/PHPStudy/WWW/phpSSL"

ServerName phpssl.com:443

ErrorLog "D:/PHPStudy/Apache/logs/no-robots_error.log.txt"

TransferLog "D:/PHPStudy/Apache/logs/no-robots_access.log.txt"

SSLCertificateFile "D:/PHPStudy/Apache/conf/tian_server.crt"

SSLCertificateKeyFile "D:/PHPStudy/Apache/conf/tian_server.key"

CustomLog "D:/PHPStudy/Apache/logs/ssl_request.log" \

"%t %h %{SSL_PROTOCOL}x %{SSL_CIPHER}x \"%r\" %b"

/**********略*************/

</VirtualHost>

以上最容易出问题的地方是http_ssl.conf中的日志等路径问题,建议按照物理路径进行设置

步骤八:

调试运行Apache,对于Apache。如果是集成板的如xampp,wampserver,或者phpstudy启动Apache Server,可能我们不知道我们的服务器出现了什么问题,建议查看 Apache/logs下的日志,在此基础上,配合Cmd命令行在bin目录下运行httpd命令,如果不报错,说明服务器运行没问题,否则更具提示修改问题

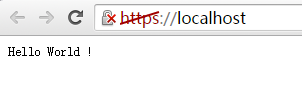

运行效果如下

二.生成一个不带CA授权的自签名证书

# 生成一个key,你的私钥,openssl会提示你输入一个密码,可以输入,也可以不输,

# 输入的话,以后每次使用这个key的时候都要输入密码,安全起见,还是应该有一个密码保护 > openssl genrsa -des3 -out selfsign.key 4096 # 使用上面生成的key,生成一个certificate signing request (CSR) # 如果你的key有密码保护,openssl首先会询问你的密码,然后询问你一系列问题, # 其中Common Name(CN)是最重要的,它代表你的证书要代表的目标,如果你为网站申请的证书,就要添你的域名。 > openssl req -new -key selfsign.key -out selfsign.csr # 生成Self Signed证书 selfsign.crt就是我们生成的证书了 > openssl x509 -req -days 365 -in selfsign.csr -signkey selfsign.key -out selfsign.crt

# 另外一个比较简单的方法就是用下面的命令,一次生成key和证书

> openssl req -x509 -nodes -days 365 -newkey rsa:2048 -keyout privateKey.key -out certificate.crt三.openSSL常用命令

# 查看KEY信息 > openssl rsa -noout -text -in myserver.key # 查看CSR信息 > openssl req -noout -text -in myserver.csr # 查看证书信息 > openssl x509 -noout -text -in ca.crt # 验证证书 # 会提示self signed > openssl verify selfsign.crt #密钥去密码保护 >openssl rsa -in myserver.key -out server.key # 因为myserver.crt 是幅ca.crt发布的,所以会验证成功 > openssl verify -CAfile ca.crt myserver.crt

不同格式证书的转换

# PKCS转换为PEM > openssl pkcs12 -in myserver.pfx -out myserver.pem -nodes

# PEM转换为DER > openssl x509 -outform der -in myserver.pem -out myserver.[der|crt]

# PEM提取KEY > openssl RSA -in myserver.pem -out myserver.key # DER转换为PEM > openssl x509 -inform der -in myserver.[cer|crt] -out myserver.pem # PEM转换为PKCS > openssl pkcs12 -export -out myserver.pfx -inkey myserver.key -in myserver.pem -certfile ca.crt

测试证书

Openssl提供了简单的client和server工具,可以用来模拟SSL连接,做测试使用。

# 连接到远程服务器 > openssl s_client -connect www.google.com.hk:443 # 模拟的HTTPS服务,可以返回Openssl相关信息 # -accept 用来指定监听的端口号 # -cert -key 用来指定提供服务的key和证书 > openssl s_server -accept 443 -cert myserver.crt -key myserver.key -www # 可以将key和证书写到同一个文件中 > cat myserver.crt myserver.key > myserver.pem # 使用的时候只提供一个参数就可以了 > openssl s_server -accept 443 -cert myserver.pem -www # 可以将服务器的证书保存下来 > openssl s_client -connect www.google.com.hk:443 </dev/null | sed -ne ''/-BEGIN CERTIFICATE-/,/-END CERTIFICATE-/p'' > remoteserver.pem # 转换成DER文件,就可以在Windows下直接查看了 > openssl x509 -outform der -in remoteserver.pem -out remoteserver.cer

计算MD5和SHA1

# MD5 digest > openssl dgst -md5 filename # SHA1 digest > openssl dgst -sha1 filenam

参考:Nginx/Apache的SSL配置

http://blog.sina.com.cn/s/blog_4fdd2ea901015l0u.html

HTTPS丨SSL证书丨怎么挑选合适的SSL证书呢?

如今市面上的SSL种类非常的多,价格差的也非常的大,我们该如何挑选适合自己使用的SSL证书呢?JoySSL小编今天来带大家分析下。

一:SSL证书的类型

单域名证书——只保护一个域名,价格相对来说最便宜

通配符证书——保护一个主域名及所有的二级子域名

多域名证书——保护多个不相关的域名

SSL证书申请:证书详细信息

二:证书的验证级别

DV级别:仅做域名管理权验证,签发快速,一般十分钟可以完成验证并且签发。适合个人以及小型企业使用。

OV级别:在验证域名管理权的基础上,增加了一条验证企业信息的真实性,签发安装之后可以在浏览器直接查看到企业的组织信息,安全可信度更高。一般中大型企业的必备项。

HTTPS证书也就是SSL证书会影响网站的SEO吗?

HTTPS证书确实会对网站的SEO产生影响,而且通常是积极的。建议可以给自己的网站申请一个以下几点总结了HTTPS对SEO的影响:

1. 搜索引擎偏好: Google和百度等主流搜索引擎已经明确表示,相对于HTTP网站,HTTPS网站在搜索结果中可能会获得优先展示。这意味着启用HTTPS的网站在同等条件下可能享有更高的排名。

2. 安全标识: 浏览器会对未使用HTTPS的网站显示“不安全”的警告,这直接影响用户体验和信任度,从而间接影响网站流量和SEO表现。HTTPS可以提升用户信任,减少跳出率。

3. 数据加密: HTTPS通过SSL/TLS协议对数据进行加密,保护用户数据安全,这对于涉及敏感信息的网站尤为重要。虽然这不直接是SEO因素,但它有助于维护品牌形象和用户安全,这对长期的SEO是有益的。

4. 抓取速度与优先级: 搜索引擎可能会优先抓取HTTPS站点,尤其是在内容相同或相似的情况下,HTTPS版本的页面可能更快被索引。

免费SSL证书:证书详细信息

然而,也存在一些潜在的负面影响,比如HTTPS可能由于加密过程略微增加页面加载时间(人类的反应很难察觉),尽管现代技术如HTTP/2和OCSP stapling已经减轻了这一问题。此外,SSL证书的管理和续订也需要一定的维护成本。

总的来说,考虑到网络安全的大趋势以及搜索引擎对HTTPS的鼓励政策,为网站启用HTTPS是推荐的做法,它对SEO有着正面的促进作用。

HTTPS证书验证流程及SSL证书生成步骤【附nginx开启https配置】

------------------------------------------------------------

HTTPS证书验证流程(极简化版)

1.客户端向服务端请求证书(server.crt)

2.服务端下发证书(server.crt)

3.客户端用预制的受信任机构的证书(ca.crt)来验证服务端下发的证书(server.crt)是否合法,并且还会校验下发下来的证书里的域名与要请求的域名是否一致

【以下步骤开启双向验证后才会触发】

4. 客户端选择一个由受信任的机构(ca.crt)颁发的证书(client.crt)发送给服务端

5.服务端用预制的受信任机构的证书(ca.crt)来验证客户端传来的证书(client.crt)是否合法

-----------------------------------------------------------------

以下是证书生成步骤及说明:

------------------------CA证书-------------------------------

1. 创建根证书密钥文件(自己做CA)ca.key:

openssl genrsa -des3 -out ca.key 2048

#去除密码

openssl rsa -in ca.key -out ca.key

2. 创建根证书的申请文件ca.csr:

openssl req -new -key ca.key -out ca.csr

3. 创建一个自当前日期起为期十年的根证书ca.crt【用来签名其它证书,并配置在客户端信任列表,如果开启双向验证,也需要配置在服务端】:

openssl x509 -req -days 3650 -sha1 -extensions v3_ca -signkey ca.key -in ca.csr -out ca.crt

------------------------Server端要下发的证书---------------------------------

4. 创建服务器证书密钥server.key:

openssl genrsa -des3 -out server.key 2048

#去除密码

openssl rsa -in server.key -out server.key

5. 创建服务器证书的申请文件server.csr:

openssl req -new -key server.key -out server.csr

6. 创建自当前日期起有效期为期两年的服务器证书server.crt【配置在服务端,将会在客户端请求时下发给客户端】:

openssl x509 -req -days 730 -sha1 -extensions v3_req -CA ca.crt -CAkey ca.key -CAserial ca.srl -CAcreateserial -in server.csr -out server.crt

------------------------Client端要下发的证书【开启双向验证后才需要】---------------------------------

7. 创建客户端证书密钥文件client.key:

openssl genrsa -des3 -out client.key 2048

#去除密码

openssl rsa -in client.key -out client.key

8. 创建客户端证书的申请文件client.csr:

openssl req -new -key client.key -out client.csr

9. 创建一个自当前日期起有效期为两年的客户端证书client.crt【配置在客户端】:

openssl x509 -req -days 730 -sha1 -extensions v3_req -CA ca.crt -CAkey ca.key -CAserial ca.srl -CAcreateserial -in client.csr -out client.crt

------------------------各种格式转换---------------------------------

a. crt+key转pfx【pfx是证书安装包,方便在电脑上直接双击按向导安装证书】

openssl pkcs12 -export -in client.crt -inkey client.key -out client.pfx

b. pfx转化为pem【curl需要pem格式文件】

openssl pkcs12 -in client.pfx -nodes -out client.pem

c. crt+key转p12【apache的cxf客户端支持jks和p12证书】

openssl pkcs12 -export -clcerts -in client.crt -inkey client.key -out client.p12

d. crt转jks【jks支持存放信任证书,而pkcs12不支持,所以tomcat环境下配置ca只能使用jks才能保证ca密钥不泄露】

keytool -import -v -trustcacerts -storepass defaultpwd -keypass defaultpwd -file ca.crt -keystore ca_only.jks

---------------------------------------------------------

关于创建证书的申请文件(.csr)时的输入内容

Country Name (2 letter code) [AU]:CN【国家代号,中国输入CN】

State or Province Name (full name) [Some-State]:BeiJing【省的全名,拼音】

Locality Name (eg, city) []:BeiJing【市的全名,拼音】

Organization Name (eg, company) [Internet Widgits Pty Ltd]:MyCompany Corp.【公司英文名】

Organizational Unit Name (eg, section) []: 【可以不输入】

Common Name (eg, YOUR name) []:【对于server.csr需要输入网站的域名以作校验,其余的csr可随意填写】

Email Address []:admin@mycompany.com【电子邮箱,可随意填】

Please enter the following ‘extra’ attributes

to be sent with your certificate request

A challenge password []:【可以不输入】

An optional company name []:【可以不输入】

---------------------------------------------------------

多域名及域名通配符的支持方案

域名通配符:

“*”号为域名通配符,域名通配符仅作用在同级域名下,无法跨级

例如:*.mydomain.com可匹配a.mydomain.com、b.mydomain.com等域名,不可匹配mydomain.com、a.b.mydomain.com等域名

多域名:

在生成server.crt的步骤添加如下参数:

-extensions ext -extfile mydomain.com.ini

mydomain.com.ini文件内容:

-

[ ext ] -

subjectAltName = @dns -

[ dns ] -

DNS.1 = mydomain.com -

DNS.2 = *.mydomain.com

-----------------------nginx开启https配置--------------------------

-

server { -

#上线请将端口改为默认443 -

listen 8443 ssl; -

server_name your_domain; -

index index.html index.htm; -

ssl on; -

ssl_certificate /your/certs/path/server.crt; -

ssl_certificate_key /your/certs/path/server.key; -

#以下两行注释用来开启双向验证 -

#ssl_client_certificate /your/certs/path/ca.crt; -

#ssl_verify_client on; -

ssl_session_timeout 5m; -

location /your_https_path/ { -

proxy_pass_header Server; -

proxy_set_header Host $http_host; -

proxy_set_header X-Real-IP $remote_addr; -

proxy_set_header X-Scheme $scheme; -

proxy_pass http://your_http_host:port/your_http_path/; -

} -

}

-------------------------tomcat开启https配置【clientAuth用来开启双向验证】-----------------------------------

-

<Connector port="443" protocol="org.apache.coyote.http11.Http11NioProtocol" -

maxThreads="150" SSLEnabled="true" scheme="https" secure="true" -

clientAuth="true" sslProtocol="TLS" -

keystoreType="PKCS12" -

keystoreFile="c:/server/certs/path/server.p12" keystorePass="defaultpwd" -

truststoreType="JKS" -

truststoreFile="c:/ca/certs/path/ca_only.jks" truststorePass="defaultpwd" />

关于java – 禁用HTTPS连接的SSL证书验证?和java忽略ssl证书的介绍现已完结,谢谢您的耐心阅读,如果想了解更多关于Apache 配置支持HTTPS的SSL证书、HTTPS丨SSL证书丨怎么挑选合适的SSL证书呢?、HTTPS证书也就是SSL证书会影响网站的SEO吗?、HTTPS证书验证流程及SSL证书生成步骤【附nginx开启https配置】的相关知识,请在本站寻找。

本文标签:

![[转帖]Ubuntu 安装 Wine方法(ubuntu如何安装wine)](https://www.gvkun.com/zb_users/cache/thumbs/4c83df0e2303284d68480d1b1378581d-180-120-1.jpg)